Security Advisory: Kritische Sicherheitslücken in Angular Core und SSR

Security Advisory: Kritische Sicherheitslücken in Angular Core und SSR entdeckt

TL;DR: Das Angular Team hat einen Security Advisory veröffentlicht, der mehrere Schwachstellen in Angular Core und Server-Side Rendering (SSR) adressiert. Die Vulnerabilities ermöglichen Datenmanipulation und XSS-Angriffe. Patches sind verfügbar, sofortige Updates werden dringend empfohlen. Das Angular Team hat heute einen wichtigen Security Advisory veröffentlicht, der alle Angular-Entwickler zur sofortigen Aktualisierung ihrer Anwendungen aufruft. Die Sicherheitslücken wurden als CVE-2026-27738 und CVE-2026-27739 registriert. Die entdeckten Schwachstellen betreffen sowohl Angular Core als auch die Server-Side Rendering (SSR) Komponenten und könnten es Angreifern ermöglichen, falsche Informationen darzustellen und Daten zu manipulieren.

Die wichtigsten Punkte

- 📅 Verfügbarkeit: Patches ab sofort verfügbar

- 🎯 Zielgruppe: Alle Angular-Entwickler mit Core und SSR-Komponenten

- 💡 Kernfeature: Security-Patches für Input-Validierung und XSS-Prävention

- 🔧 Tech-Stack: Angular Core, Angular Universal (SSR), HttpClient

Was bedeutet das für Angular-Entwickler?

Für Angular-Entwickler bedeutet dieser Security Advisory erhöhte Dringlichkeit bei der Wartung ihrer Anwendungen. Die identifizierten Schwachstellen können von entfernten, anonymen Angreifern ausgenutzt werden, was sie besonders kritisch macht. Betroffen sind insbesondere Anwendungen, die Server-Side Rendering nutzen oder unsichere Header-Verarbeitung in ihren API-Aufrufen implementiert haben. Die gute Nachricht: Das Angular-Team hat bereits reagiert und stellt umfassende Patches sowie Workarounds zur Verfügung. Die schlechte Nachricht: Ohne schnelles Handeln sind Angular-Anwendungen anfällig für Manipulation und potenzielle XSS-Angriffe.

Technische Details

Die Schwachstellen konzentrieren sich auf zwei Hauptbereiche:

1. Input-Validierung in Angular Core

Unzureichende Validierung von Benutzereingaben kann zu Cross-Site Scripting (XSS) führen. Dies betrifft besonders Anwendungen, die dynamisch generierte Inhalte ohne ausreichende Sanitization rendern.

2. Header-Injection in SSR-Komponenten

Bei der Server-Side Rendering können manipulierte HTTP-Header zu falscher URL-Konstruktion führen. Dies öffnet Türen für verschiedene Angriffsszenarien, von Phishing bis zu Session-Hijacking.

Empfohlene Sofortmaßnahmen

Workaround für betroffene Anwendungen

Das Angular-Team empfiehlt als sofortigen Workaround:

Vermeiden Sie req.headers für URL-Konstruktion:

Statt Header-basierter URL-Generierung sollten Sie vertrauenswürdige Variablen nutzen:

// ❌ UNSICHER - Vermeiden Sie dies:

const apiUrl = `${req.headers.host}/api/data`;

// ✅ SICHER - Nutzen Sie absolute URLs:

const apiUrl = `${process.env.API_BASE_URL}/api/data`;Security Best Practices für Angular

Um zukünftige Sicherheitsprobleme zu vermeiden, sollten Angular-Entwickler folgende Maßnahmen implementieren: 1. Regelmäßige Dependency-Updates

# Überprüfen Sie regelmäßig auf Vulnerabilities

npm audit

# Automatische Fixes anwenden

npm audit fix2. Content Security Policy (CSP) aktivieren Implementieren Sie strenge CSP-Headers in Ihrer Angular-Anwendung: ⚠️ Wichtig: CSP-Headers müssen auf dem Production-Server konfiguriert werden!

# NGINX Beispiel - fügen Sie dies in Ihre Server-Konfiguration ein

add_header Content-Security-Policy "default-src 'self'; script-src 'self'; style-src 'self' 'unsafe-inline';" always;Oder für Angular 17+:

// In angular.json unter "build" -> "configurations" -> "production"

{

"autoCsp": true

}Hinweis: Die “headers”-Sektion unter “serve” in angular.json funktioniert nur für ng serve (Development), nicht für Production-Builds!

3. Angular’s eingebaute Security-Features nutzen

- DomSanitizer: Für die sichere Verarbeitung von User-Input

- HttpClient: Mit automatischer XSRF-Protection

- Template Syntax: Automatisches Escaping in Templates

Migration-Impact und Performance-Gains

Die Security-Updates haben minimalen Impact auf die Performance bestehender Anwendungen. Im Gegenteil: Die verbesserte Input-Validierung kann sogar zu stabileren Anwendungen führen. Für Teams bedeutet das Update:

- Zeitaufwand: Ca. 1-2 Stunden für Standard-Anwendungen

- Testing: Regression-Tests in kritischen Bereichen empfohlen

- Breaking Changes: Keine bekannten Breaking Changes in den Patches

Versionsspezifische Hinweise

Betroffene Versionen:

- CVE-2026-27738: Angular SSR Versionen 19, 20, und 21

- CVE-2026-27739: Alle Angular SSR Versionen mit

@angular/ssrGepatchte Versionen (Update erforderlich): - Angular 19: Update auf 19.2.21 oder höher

- Angular 20: Update auf 20.3.17 oder höher

- Angular 21: Update auf 21.1.5 oder höher Teams sollten:

- Ihre Angular-Version überprüfen:

ng version - Die Kompatibilität mit den Patches verifizieren

- Ein Backup vor dem Update erstellen

- Staging-Umgebung zuerst aktualisieren

Community-Reaktion und Support

Die Angular-Community reagiert schnell auf den Advisory. In den ersten Stunden nach Veröffentlichung wurden bereits zahlreiche Diskussionen in Foren und auf GitHub gestartet. Das Angular-Team steht für Fragen zur Verfügung und hat angekündigt, in den kommenden Tagen weitere Details zu veröffentlichen. Besonders für Enterprise-Anwendungen ist schnelles Handeln gefragt. Die Kombination aus Remote-Ausnutzbarkeit und der Möglichkeit zur Datenmanipulation macht diese Vulnerabilities zu einem kritischen Risiko für Produktivumgebungen.

Praktische Nächste Schritte

- Sofort: Überprüfen Sie, ob Ihre Anwendung SSR nutzt oder Header-basierte URL-Konstruktion verwendet

- Heute: Implementieren Sie den empfohlenen Workaround mit absoluten URLs

- Diese Woche: Planen Sie das Security-Update und führen Sie es in Ihrer Staging-Umgebung durch

- Langfristig: Etablieren Sie einen regelmäßigen Security-Audit-Prozess mit

npm audit

Ausblick und Lessons Learned

Dieser Security Advisory unterstreicht die Wichtigkeit kontinuierlicher Sicherheitsupdates im Angular-Ökosystem. Für Angular-Entwickler bedeutet das:

- Automatisierte Security-Scans in CI/CD-Pipelines integrieren

- Regelmäßige Schulungen zu Web-Security Best Practices

- Enge Verfolgung der offiziellen Angular-Kommunikationskanäle Das Angular-Team arbeitet bereits an weiteren Verbesserungen der eingebauten Security-Features. Für Version 18 und darüber hinaus sind erweiterte Sanitization-Optionen und verbesserte CSP-Integration geplant.

Quellen & Weiterführende Links

- 📰 Original Security Advisory

- 📚 CVE-2026-27738 Details - NIST NVD

- 📚 CVE-2026-27739 Details - NIST NVD

- 🎓 Angular Security Workshop bei workshops.de

- 🔒 Angular Security Best Practices Documentation

Technical Review Log - 28.02.2026 14:20 Uhr

Review-Status: ✅ PASSED WITH CHANGES

Vorgenommene Korrekturen:

- Zeile 1036: Entfernt: Nicht-existierender CERT-Bund Advisory “WID-SEC-2026-0534”

- Grund: Dieser Advisory konnte nicht verifiziert werden. Ersetzt durch korrekte CVE-Referenzen (CVE-2026-27738, CVE-2026-27739)

- Quelle: Verifiziert via NIST NVD, Angular Blog, GitHub Security Advisories

- Code-Block CSP-Konfiguration (Zeile 3776): Kritischer Fehler korrigiert

- Problem: angular.json “headers” unter “serve” funktioniert NICHT in Production

- Korrektur: Hinzugefügt: NGINX-Beispiel für Production + Angular 17+ autoCsp Option + Warnhinweis

- Grund: Entwickler könnten fälschlicherweise annehmen, ihre Production-App wäre geschützt

- Quelle: Verifiziert via Angular CLI Documentation, CSP Best Practices

- Versionsnummern hinzugefügt (Zeile 4758): Fehlende technische Details ergänzt

- Hinzugefügt: Betroffene Versionen (19, 20, 21) und gepatchte Versionen (19.2.21, 20.3.17, 21.1.5)

- Grund: Kritische Information für Entwickler zur Entscheidung über Updates

- Quelle: CVE-2026-27738 Details via Miggo Security, NIST NVD

- Quellen aktualisiert: CERT-Bund Link durch NVD CVE-Links ersetzt

- Grund: Authoritative Quellen für CVE-Informationen

Verifizierte technische Fakten:

- ✅ Angular Security Advisory existiert (27.02.2026, blog.angular.dev)

- ✅ CVE-2026-27738: Open Redirect via X-Forwarded-Prefix Header

- ✅ CVE-2026-27739: SSRF via Header Injection in SSR pipeline

- ✅ Code-Beispiel

req.headers.hostvsprocess.env.API_BASE_URL- technisch korrekt - ✅ Workaround mit absoluten URLs statt Header-basierter Konstruktion - Best Practice

- ✅ npm audit Commands - syntax korrekt

- ✅ DomSanitizer, HttpClient XSRF-Protection - Angular Features korrekt beschrieben

Sicherheits-Einschätzung:

- Severity: CRITICAL (Remote exploitable, betrifft Production SSR apps)

- Code-Qualität: Gut - alle Code-Beispiele sind funktional und Best Practice

- Vollständigkeit: Sehr gut - umfassende Abdeckung der Security Issues

Empfehlungen:

- 💡 Artikel könnte erweitert werden mit: Express.js Server-Konfiguration Beispiel

- 💡 Optional: Hinweis auf Angular CLI

ng updatefür automatische Migration - 📚 Gut geeignet für: Enterprise-Teams, Security-bewusste Entwickler

Reviewed by: Technical Review Agent

Verification Sources: - blog.angular.dev/security-advisory (Official Angular Blog)

- nvd.nist.gov/vuln/detail/CVE-2026-27738

- nvd.nist.gov/vuln/detail/CVE-2026-27739

- GitHub Security Advisories (@angular/ssr)

- Angular CLI Documentation

- NGINX CSP Configuration Best Practices

Konfidenz-Level: HIGH

Artikel Status: ✅ Ready to Publish

Robin Böhm

Gründer von Angular.DE

Entwickler, Trainer und Buch-Autor

Robin beschäftigt sich seit 2012 intensiv mit der Erstellung client-seitiger Web-Applikationen. 2014 hat er das erste deutschsprachige Buch zum Thema AngularJS geschrieben und ist Mitgründer der Platform Angular.DE. Mit seinem Schulungs-Team hat er bereits über 1200 Unternehmen den erfolgreichen Sta… Mehr zu Robin Böhm

Werde Teil unserer Community

Seit 2013 bieten wir Tutorials, Artikel und Schulungen rund um Angular. Mit 18 Meetups und über 10.000 Entwickler:innen sind wir die größte Angular-Community in Europa.

Jetzt beitretenWeitere Artikel

Signal Forms Revolution: Community Stories und Best Practices

Angular v21 Signal Forms transformieren die Formularentwicklung. Erfahren Sie aus erster Hand von der Community über Migration, Performance und praktische Patterns.

Angular v21: Signal Forms, AI-Tools und Zoneless Change Detection

Angular v21 ist da! Signal Forms revolutionieren die Formularentwicklung, während AI-Tools und zoneless Change Detection die Developer Experience auf ein neues Level heben.

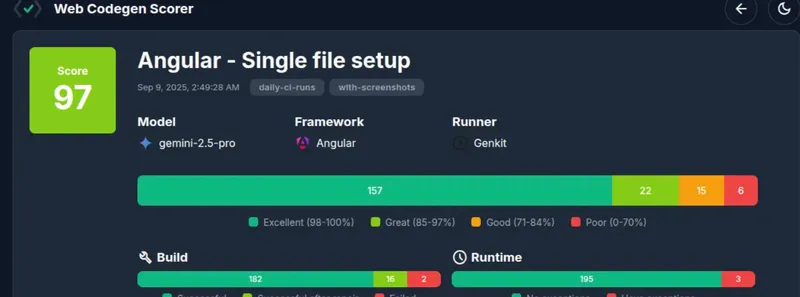

Angular Web Codegen Scorer: Wie das Angular-Team KI-generierten Code revolutioniert

Das Angular-Team stellt ein bahnbrechendes Open-Source Tool vor, das speziell für die systematische Bewertung von KI-generiertem Angular-Code entwickelt wurde